VIRUSDEFINITION

Virustype: Virus / fejl / malware

Også kaldet: CVE-2014-6271

Hvad er "Bash"-programfejlsvirussen?

"Bash-programfejlen", også kendt som Shellshock-sårbarheden, udgør en alvorlig trussel for alle brugere. Truslen udnytter Bash-systemsoftwaren, der er fælles for Linux- og Mac OS X-systemer, og gør hackere i stand til at kunne overtage kontrollen over elektroniske enheder. En hacker kan ganske enkelt udføre kommandoer på systemniveau med samme privilegier, som de berørte tjenester.

Fejlen gør hackeren i stand til eksternt at vedhæfte en ondsindet, eksekverbar fil til en variabel, som udføres, når Bash aktiveres.

I de fleste eksempler på internettet netop nu angriber hackere via fjernadgang webservere med CGI-scripter, som er skrevet i bash.

I skrivende stund er sårbarheden allerede blevet anvendt til ondsindede hensigter – og har inficeret sårbare webservere med malware og i hackerangreb. Vores forskere indsamler hele tiden nye eksempler og tegn på inficeringer baseret på denne sårbarhed, og flere oplysninger om denne malware bliver snart offentliggjort.

Sårbarheden ligger i bash shell-fortolkeren og gør en hacker i stand til at vedhæfte kommandoer på systemniveau til bash-miljøvariabler.

Hvordan fungerer "Bash"-programfejlen

Når du har et CGI-script på en webserver, læser scriptet automatisk bestemte miljøvariabler, for eksempel din IP-adresse, din browserversion og oplysninger om det lokale system.

Men forestil dig, at du ikke blot kan komme forbi disse normale systemoplysninger til CGI-scriptet, men også kan bede scriptet om at udføre kommandoer på systemniveau. Det betyder, at man – uden at have legitimationsoplysninger til webserveren – så snart man har adgang til CGI-scriptet, ville kunne læse dine miljøvariabler; og hvis disse miljøvariabler indeholder udnyttelsesstrengen, vil scriptet også udføre den kommando, du har angivet.

Hvad gør bash-programfejlen unik

- Den er meget nem at udnytte

- Virkningen af bash-virussen er meget alvorlig

- Den påvirker alle typer software, der bruger bash-fortolkeren

Forskere er også ved at finde ud af, om andre fortolkere, såsom PHP, JSP, Perl, Python eller Perl, også berøres. Afhængigt af, hvordan koden er skrevet, benytter en fortolker rent faktisk undertiden bash til at udføre visse funktioner, og hvis det er tilfældet, kan det være, at andre fortolkere også kan benyttes til at udnytte CVE-2014-6271-sårbarheden.

Virkningen er utroligt effektiv, fordi der er en masse indlejrede enheder, som gør brug af CGI-scripts – for eksempel routere, husholdningsapparater og trådløse adgangspunkter. De er også sårbare og i mange tilfælde vanskelige at programrette.

Sådan finder du ud af, om din enhed er inficeret

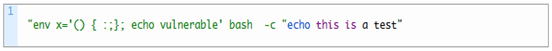

Den nemmeste måde at kontrollere, om dit system er sårbart, er at åbne en Bash-Shell på systemet og udføre følgende kommando:

Hvis Shell returnerer strengen "sårbar", skal du opdatere systemet.

Red Hat indeholder links til et fejlsøgningstrin, som giver brugere mulighed at teste for sårbare versioner af Bash – se https://access.redhat.com/articles/1200223

En anden måde at se, om du er blevet inficeret med Bash-virus, er at gennemgå dine HTTP-logfiler og kontrollere, om der er noget mistænkeligt. Følgende er et eksempel på en ondsindet plan:

Der er også nogle programrettelser til Bash, der logger alle kommandoer, som sendes til Bash-fortolkeren. Dette er en god måde at se, om nogen har udnyttet din maskine. Det forhindrer ikke nogen i at udnytte denne sårbarhed, men logger hackerens handlinger i systemet.

Sådan stoppes "Bash"-programfejlsvirussen

Det første, du skal gøre, er at opdatere din Bash-version. Forskellige Linux-udgivelser tilbyder programrettelser til denne sårbarhed, og selv om ikke alle programrettelser har vist sig at være virkelig effektive endnu, er programrettelser det første, der skal gøres.

Hvis du bruger IDS/IPS, anbefaler jeg også, at du tilføjer/indlæser en signatur til dette. Der er offentliggjort en masse offentlige regler.

Gennemgå også din webservers konfiguration. Hvis der er nogle CGI-scripts, som du ikke anvender, bør du overveje at deaktivere dem.

Andre artikler og links relateret til "Bash"-programfejlsvirussen

- Onion-ransomware (krypteringstrojaner)

- Shylock-netbank-trojaner

- Mac-sikkerhedstrusler

- Kaspersky Anti-Virus for Linux File Server

- Kaspersky Endpoint Security for Linux

- Kaspersky Security for Linux Mail Server

- Kaspersky Total Security

- Kaspersky Internet Security

- Virusten Torjunta Kaspersky

- Kaspersky Internet Security for Mac