Dataeksfiltration sker, når følsomme oplysninger bliver stjålet fra et system eller en konto. Det kan foregå lydløst via malware. Det kan også skyldes kompromitterede konti eller misbrugt adgang. At forstå, hvordan data forlader din kontrol, er det første skridt mod at forhindre tab og beskytte personlige eller forretningsmæssige oplysninger. Dataeksfiltration involverer ikke altid malware. Angribere kan også stjæle data ved hjælp af kompromitterede konti eller normale værktøjer.

Det vigtigste at vide:

- Dataeksfiltration er uautoriseret overførsel af data ud af et system eller en konto.

- Det involverer ofte stjålne legitimationsoplysninger eller misbrug af legitim adgang.

- Den største risiko er ikke blot eksponering, men at data bliver kopieret eller flyttet andre steder hen.

- Datalæk sker som regel ved et uheld. Eksfiltration er typisk bevidst.

- Overvågning af usædvanlig aktivitet og begrænsning af adgang kan hjælpe med at reducere risikoen.

Hvad er dataeksfiltration inden for cybersikkerhed?

Dataeksfiltration er den uautoriserede overførsel eller tyveri af data fra en enhed eller et netværk. Det afgørende kendetegn er, at data fjernes fra deres oprindelige placering uden tilladelse.

Hvis en angriber får adgang til en e-mail-konto og downloader kontaktlister eller finansielle optegnelser, er disse oplysninger blevet eksfiltreret. Skaden opstår, fordi dataene ikke længere er under ejerens kontrol og kan deles og endda sælges.

Hvordan adskiller dataeksfiltration sig fra et datalæk?

Dataeksfiltration involverer som regel forsætligt tyveri. Angribere eller insidere flytter bevidst data ud af et system for at bruge dem til for eksempel økonomisk vinding eller spionage.

Et datalæk er typisk utilsigtet. Det kan ske, når filer deles offentligt ved en fejl. Det kan også ske, når forkert administreret lagring eksponerer information, eller når følsomme data sendes til en forkert modtager.

Resultatet er det samme for brugere: Dataene er ikke længere under din kontrol. Forskellen ligger i årsagen. Bevidst fjernelse kontra utilsigtet eksponering.

Hvordan sker dataeksfiltration?

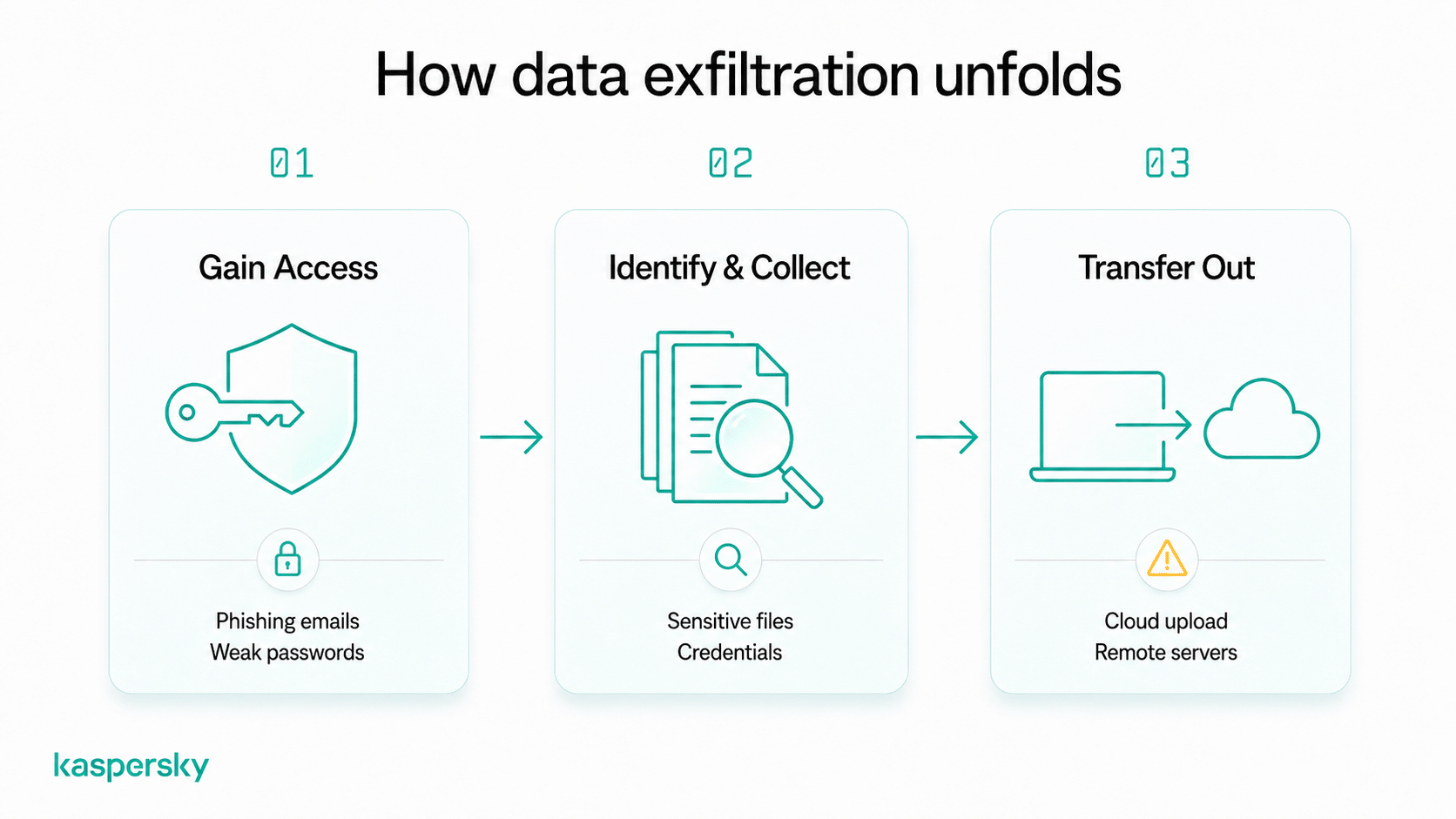

Dataeksfiltration følger typisk et mønster. En angriber får først uautoriseret adgang til et system eller en konto. Derefter identificerer og indsamler vedkommende værdifulde data. Til sidst overfører angriberen disse data til et andet sted, hvor de kan bruges eller sælges.

Denne proces kræver ikke altid avancerede hackingværktøjer. Mange hændelser begynder med hverdagssituationer som at klikke på et phishing-link eller genbruge en svag adgangskode. Nogle angribere bruger kompromitterede konti eller indbyggede værktøjer til lydløst at flytte data uden at installere malware. Det kan gøre indikatorer på dataeksfiltration svære at opdage.

Hvordan får angribere adgang til data?

De fleste angreb starter med metoder, der er designet til at narre brugere frem for at bryde tekniske forsvar. Phishing-mails kan indeholde links til falske login-sider, der opsnapper brugernavne og adgangskoder. Skadelige downloads kan installere spyware, der overvåger aktivitet eller stjæler filer.

Svage eller genbrugte adgangskoder gør også konti lettere at kompromittere. Når angribere først får adgang til en e-mail-konto eller en skytjeneste, kan de begynde at søge efter følsomme oplysninger.

Hvordan flytter angribere data ud af et system?

Angribere overfører de data, de har taget, til en ekstern placering, som de kontrollerer. Det involverer ofte upload af filer til skylagringstjenester eller afsendelse til fjerntliggende servere.

Angribere kan bruge krypterede forbindelser eller legitime værktøjer, der allerede findes på systemet. Fordi disse metoder kan ligne normal aktivitet, kan dataeksfiltration fortsætte i lange perioder uden at blive opdaget.

Hvilke typer data er mål for dataeksfiltration?

Angribere fokuserer normalt på data, der kan bruges til økonomisk vinding eller identitetstyveri. Jo mere værdifuld eller genbrugelig informationen er, desto mere attraktiv bliver den.

Almindelige mål omfatter adgangskoder, finansielle kontooplysninger og personoplysninger (PII) som navne, adresser og identifikationsnumre. Angribere kan også søge efter filer, der indeholder kontrakter, kundedata eller fortrolige forretningsoplysninger.

Både enkeltpersoner og organisationer bliver påvirket. Stjålne loginoplysninger kan genbruges til at få adgang til flere konti. Lækkede forretningsdata kan sælges eller udnyttes til konkurrencefordele eller svigagtig aktivitet.

Hvordan ser dataeksfiltration ud i virkeligheden?

Dataeksfiltration sker ofte i baggrunden og kan ligne normal aktivitet. Følgende eksempler viser, hvordan det kan opstå i hverdagen.

- En kompromitteret e-mail-konto videresender automatisk vedhæftede filer og beskeder til en angriber uden, at brugeren bemærker det.

- Malware på en bærbar computer indsamler gemte adgangskoder fra browseren og sender dem til en fjernserver.

- Et stjålet login til en skykonto giver nogen mulighed for at downloade personlige filer eller følsomme dokumenter fra onlinelagring.

Hvad er advarselstegnene på dataeksfiltration?

At vide, hvordan man opdager dataeksfiltration, er ikke altid let. Men der er praktiske tegn på, at noget usædvanligt kan være i gang. Disse indikatorer viser sig ofte som uventet konto- eller enhedsaktivitet snarere end tydelige tekniske alarmer.

Vær opmærksom på mønstre som disse:

- Ukendte logins fra nye placeringer eller enheder

- Ukendte enheder forbundet til din konto eller dit netværk

- Store eller gentagne filoverførsler, du ikke selv har startet

- Pludselige meddelelser om nulstilling af adgangskoder eller sikkerhedsadvarsler

- Usædvanlig kontoadfærd, såsom manglende filer eller ændrede indstillinger

- Uventede stigninger i dataforbrug på en enhed eller internetforbindelse

- E-mails eller beskeder sendt uden din viden

At se ét af disse tegn betyder ikke altid, at der er sket dataeksfiltration, men gentagen eller uforklarlig aktivitet bør undersøges.

Hvad sker der med stjålne data efter eksfiltration?

Angribere lader sjældent stjålne data ligge ubrugte. Stjålne oplysninger bliver typisk omsat til penge eller delt med andre kriminelle.

Dette kan føre til uautoriserede transaktioner eller identitetstyveri. For virksomheder kan det forstyrre driften, skade kundernes tillid og føre til juridiske eller overholdelsesproblemer. Konsekvenserne afhænger af, hvilken type data der er stjålet, og hvordan de bruges.

Hvordan bruger angribere stjålne data?

Angribere bruger ofte stjålne data til at begå svig eller opnå yderligere adgang til konti. Stjålne loginoplysninger kan genbruges til at overtage bankkonti eller konti på sociale medier.

Data bliver også regelmæssigt solgt på undergrundsmarkeder eller brugt som pres i afpresning. Angribere kan true med at offentliggøre følsomme filer, medmindre der betales.

Hvilke risici står ofre over for?

Ofre kan opleve økonomiske tab, brud på privatlivet eller skader på omdømme, hvis personlige eller forretningsmæssige oplysninger misbruges.

Nogle risici kan fortsætte over tid. Stjålne legitimationsoplysninger eller personoplysninger forbliver relevante for hackere og svindlere. De kan blive genbrugt måneder eller år senere og føre til vedvarende kontokompromittering eller gentagne svigforsøg.

Hvordan kan du forebygge dataeksfiltration?

Forebyggelse af dataeksfiltration starter med at styre adgangen og være opmærksom på mistænkelig aktivitet. De fleste hændelser udnytter enkle svagheder. Ting som svage adgangskoder og forældet software kan give en vej ind.

Praktiske skridt, du kan tage, omfatter:

- Brug stærke, unikke adgangskoder til hver konto, og gem dem i en adgangskodeadministrator

- Aktivér flerfaktorgodkendelse (MFA) for at tilføje et ekstra beskyttelseslag

- Vær forsigtig med links og downloads, især i uventede e-mails eller beskeder

- Hold enheder og apps opdaterede, så sikkerhedssårbarheder hurtigt bliver rettet

- Begræns adgangen til følsomme filer ved kun at dele det nødvendige

- Brug sikre fildelingsmetoder som betroede skytjenester med adgangskontrol

- Gennemgå kontotilladelser regelmæssigt, og fjern adgang, du ikke længere har brug for

Disse vaner mindsker chancen for, at angribere kan få adgang eller flytte data ubemærket.

Beskyt dit privatliv

Kaspersky Premium tilbyder forskellige værktøjer, der er designet til at beskytte dine enheder, overvåge, om dine data bliver brugt eller solgt online, og holde din aktivitet privat.

Prøv Premium gratisHvad skal du gøre, hvis du mistænker dataeksfiltration?

Handl hurtigt, men bevar roen, hvis du har mistanke om, at dine data er blevet eksfiltreret. Tidlig handling kan begrænse skaden og forhindre yderligere adgang.

Følg disse trin:

- Skift adgangskoder med det samme, startende med e-mail og kritiske konti

- Aktivér eller bekræft MFA på vigtige tjenester

- Gennemgå nylig kontoadgang for ukendte logins eller downloads

- Sikr berørte enheder ved at køre en sikkerhedsscanning eller opdatere software

- Overvåg økonomiske og onlinekonti for usædvanlige transaktioner eller ændringer

- Kontakt relevante tjenester eller udbydere, hvis følsomme data eller betalingsoplysninger kan være involveret

Dokumentation af, hvad der skete, kan også hjælpe med genopretning og rapportering om nødvendigt.

Hvorfor bliver dataeksfiltration mere almindelig?

Dataeksfiltration er stigende, fordi stjålne oplysninger fra databrud er blevet lettere at omsætte til penge. Angribere kan sælge data eller kombinere dem med ransomware-angreb for at presse ofre til at betale.

Væksten i skylagring og forbundne tjenester har også skabt flere muligheder for, at data kan flytte mellem systemer. Disse værktøjer øger bekvemmeligheden. Men de udvider også antallet af steder, hvor data kan tilgås og potentielt stjæles.

Relaterede artikler:

- Hvilke konsekvenser har det for dit privatliv at acceptere cookies?

- Hvad er de vigtigste bekymringer vedrørende privatliv på sociale medier i dag?

- Hvad er cyberkriminalitet, og hvordan hænger det sammen med dataeksfiltration?

- Hvilke risici er der ved avancerede vedvarende trusler (APT) i forbindelse med dataeksfiltration?

Anbefalede produkter:

FAQs

Kan dataeksfiltration ske uden hacking?

Ja. Dataeksfiltration kan forekomme uden traditionel hacking. For eksempel kan angribere bruge stjålne adgangskoder, kompromitterede konti eller fejlkonfigurerede indstillinger i skyen til at få adgang til og downloade data ved hjælp af normale værktøjer.

Hvilke enheder er mest i risiko for dataeksfiltration?

Enhver enhed, der gemmer eller tilgår følsomme data, kan være i fare. Enheder, der er forbundet til internettet eller deles mellem brugere, har typisk højere eksponering.

Kan krypterede data stadig eksfiltreres?

Ja. Kryptering beskytter data mod at blive læst uden den korrekte nøgle, men angribere kan stadig kopiere eller overføre krypterede filer. Hvis de senere får fat i nøglen eller adgangskoden, kan dataene blive tilgængelige.

Hvordan undgår angribere at blive opdaget under dataeksfiltration?

Angribere bruger ofte metoder, der ligner normal aktivitet, såsom at uploade filer via legitime tjenester eller overføre data i små mængder over tid. De kan også bruge krypterede forbindelser til at skjule indholdet af overførslen.